ThreatNix研究人员发现一起使用GitHub页面和定向Facebook广告的大规模钓鱼活动影响了6.15万多名用户。攻击的目标是尼泊尔、埃及、菲律宾和其他国家。研究人员发现了一个活动Facebook 电子邮件提供尼泊尔电信3GB 数据将重定向用户并保存在此邮件中GitHub网页钓鱼站。

攻击活动概述

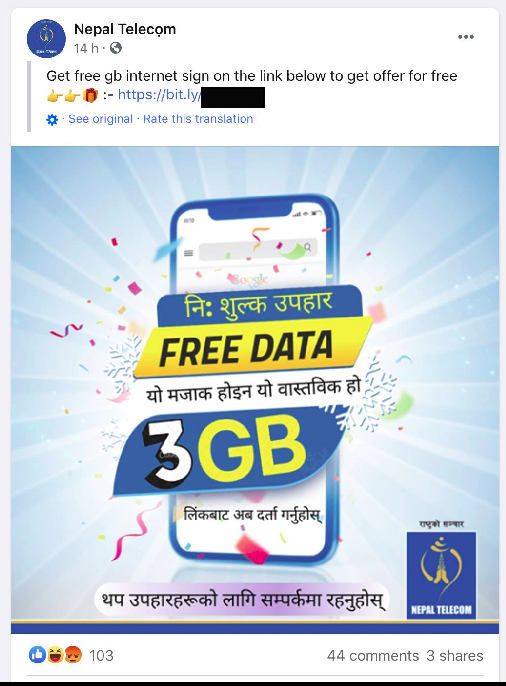

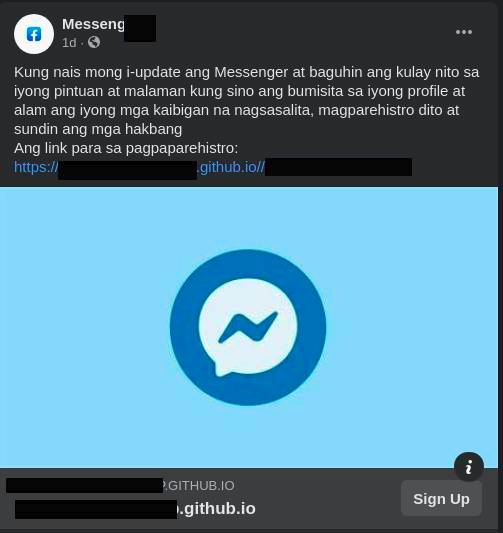

攻击活动采用本地化Facebook电子邮件和页面欺骗合法实体和针对特定国家的广告。例如,电子邮件使用尼泊尔语言,并提供尼泊尔电信数据包来攻击尼泊尔用户。该页面还使用尼泊尔电信的图片和名称,这与合法页面难以区分。此外,研究人员还发现了类似的攻击突尼斯、埃及、菲律宾、巴基斯坦和其他国家Facebook 邮件。

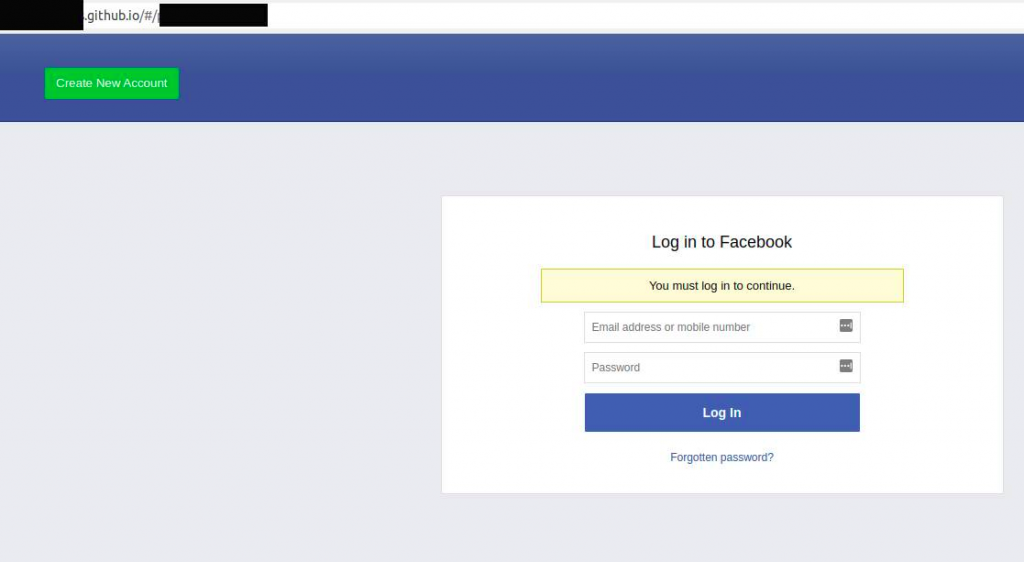

电子邮件中的链接将重定向用户Facebook 静态登录页面GitHub在网站上GitHub静态页面将钓鱼凭证转发到两个终端,一个是fires tore另一个数据库是钓鱼攻击者的域名。

虽然Facebook 采取了一些措施来确保这些钓鱼页面不会出现在广告中,但在这种情况下,垃圾邮件发送者使用指向非恶意页面Bitly一旦广告被批准,链接将被修改为钓鱼域名。

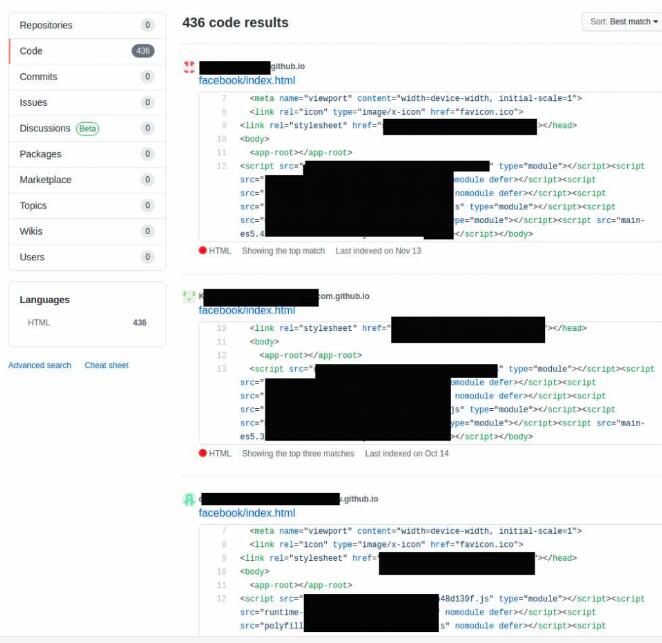

研究人员发现了500个含有钓鱼页面的研究人员GitHub图书馆,这些钓鱼页面是钓鱼攻击活动的一部分。这些图书馆是由不同的帐户创建的,有些页面被遗弃,GitHub页面不能再访问了。在这些页面中,最早的创建是在五个月前,但有些是GitHub可以删除,所以研究人员猜测类似的技术以前用过。

2020年4月3日名于2020年4月3日创建并保存GoDaddy上他四个域名也属于同一组织。

受影响的用户

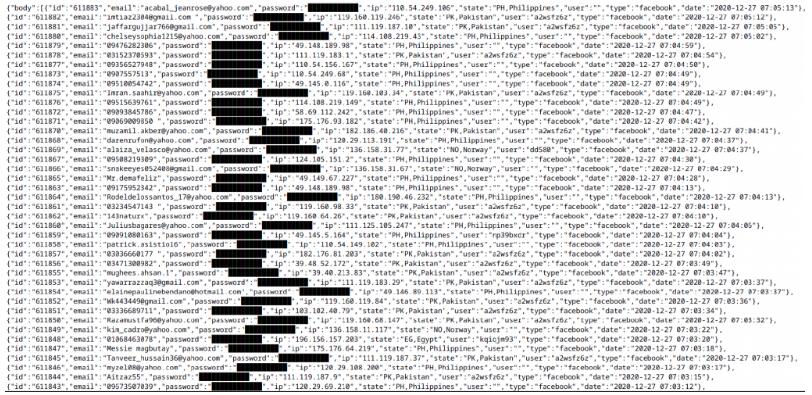

到目前为止,研究人员已经初步分析了61500多条记录,该列表以每分钟100条记录的速度快速增长。记录显示,50多个国家的用户受到影响。

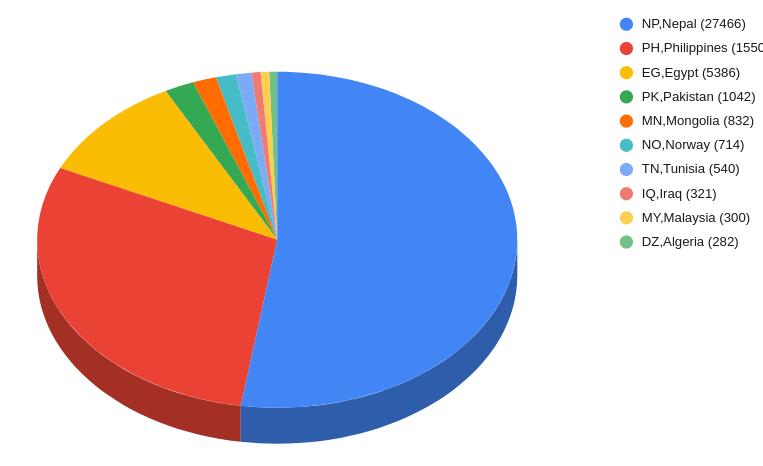

根据最新的5万条数据分析,top 10国分布如下:

本文翻译自:

https://threatnix.io/blog/large-scale-phishing-campaign-affecting-615000-users-worldwide/