数据显示,约98%的网站遭到黑客攻击。换句话说,几乎所有的网站都被黑客发送了“温暖”,他们一直关注我们的网站,有时他们比我们更关注网站。

在广大黑客朋友说:“你们辛苦了。”

圣诞老人只会在平安夜给孩子们送各种礼物,但黑客们更加敬业,全年365天,7x24小时值班蹲着,只要你的网站有机会,它就会毫不犹豫,尽职尽责。

就像圣诞袜里的礼物一样,虽然礼物种类繁多,但它们总是在一个范围内,而不是宇宙飞船和航空母舰。黑客给站长“礼物”虽然千奇百怪,但是离不开那些。

黑客会送什么样的?“礼物”呢?是时候揭秘了!

这些Web攻击手段,有的可以植入恶意代码,有的可以获得网站权限,有的可以获得网站用户的隐私信息。光是常见的Web攻击有28种,方法多,破坏力惊人!

SQL注入

Web该应用程序没有过滤或转换用户提交的数据,导致黑客提交的后端数据库服务器sql句子。黑客使用sql注入攻击可以拖动仓库,植入webshell,然后入侵服务器。

XSS跨站

Web应用未对用户提交的数据做过滤或者转义,导致黑客提交的javascript浏览器执行代码。黑客使用它xss跨站攻击可以构建恶意蠕虫,劫持网站cookie、获取键盘记录,植入恶意挖掘js代码。

命令注入

Web该应用程序没有过滤或转换用户提交的数据,导致服务器端执行黑客提交的命令。黑客可以将后门植入服务器,直接反弹shell入侵服务器。

CSRF

Web应用程序没有验证某些请求的来源,导致登录用户的浏览器伪造黑客HTTP该请求被认为是受害者发起的合法请求。黑客使用CSRF攻击可以执行一些越权操作,如添加后台管理员、删除文章等。

目录遍历

Web该应用程序没有控制相关目录的访问权限,也没有过滤或转换用户提交的数据,导致服务器敏感文件泄露。黑客可以通过使用目录到处攻击来获取服务器的配置文件,然后入侵服务器。

本地文件包括

Web该应用程序没有控制相关目录的访问权限,也没有过滤或转换用户提交的数据,导致服务器敏感文件泄露。黑客可以使用包含漏洞的本地文件获取服务器敏感文件并植入webshell入侵服务器。

包含远程文件

Web该应用程序没有过滤或转换用户提交的文件名称,导致引入远程恶意文件。黑客使用包含漏洞的远程文件,可以加载远程恶意文件,导致执行恶意代码并获得服务器的权限。

木马后门

Web该应用程序没有过滤或转换用户提交的数据,导致木马代码执行。黑客可以使用木马后门攻击入侵服务器。

缓冲区溢出

http协议不限制要求头部的字节大小,导致大量数据提交,可能导致执行恶意代码。

文件上传

Web上传数据包是否符合文件名后缀,导致恶意文件上传。上传攻击文件,将包含恶意代码的文件上传到服务器,最终导致服务器入侵。

扫描器扫描

黑客可以用漏洞扫描器扫描网站web应用存在的漏洞,最后利用相关漏洞攻击网站。

高级爬虫

爬虫自动化程度高,可识别setcookie等简单的爬虫防护方法。

常规爬虫

爬虫自动化程度低,可以用一些简单的保护算法来识别,比如setcookie的方式。

泄露敏感信息

web应用程序过滤用户提交的数据导致应用程序抛出异常,泄露敏感信息,黑客可能会利用泄露的敏感信息进一步攻击网站。

服务器错误

Web黑客可能会利用泄露的敏感信息进一步攻击网站。

下载非法文件

Web应用程序没有权限控制访问敏感文件(密码、配置、备份、数据库等),导致下载敏感文件,黑客可以使用下载的敏感文件进一步攻击网站。

第三方组件漏洞

Web该应用程序使用有漏洞的第三方组件,导致网站受到攻击。

XPATH注入

Web应用在用xpath解析xml未过滤用户提交的数据,导致恶意构造的句子被过滤xpath执行。黑客使用xpath可以获得注入攻击xml重要的文档信息。

XML注入

Web使用较早或配置不良的应用程序XML处理器分析XML文档中的外部实体引用导致服务器分析外部引入xml实体。黑客使用xml注入攻击可获得服务器敏感文件、端口扫描攻击dos攻击。

LDAP注入防护

Web应用使用ldap协议访问目录,未过滤或转换用户提交的数据,导致服务器恶意执行ldap句子,黑客使用ldap注入可以获取用户信息,提高权限。

SSI注入

Web配置了服务器ssi,并且html嵌入用户输入导致服务器恶意执行ssi命令。黑客使用ssi注入可执行系统命令。

Webshell

试着连接网站可能存在的黑客连接webshell,黑客可以通过中国菜刀和其他工具连接webshell入侵服务器。

暴力破解

黑客在短时间内要求大量黑客url尝试猜测网站用户名、密码等信息,黑客利用暴力破解攻击,猜测网站用户名、密码,可以进一步攻击网站。

非法请求方法

Web允许配置应用服务器put黑客可以构建非法请求,上传恶意文件入侵服务器。

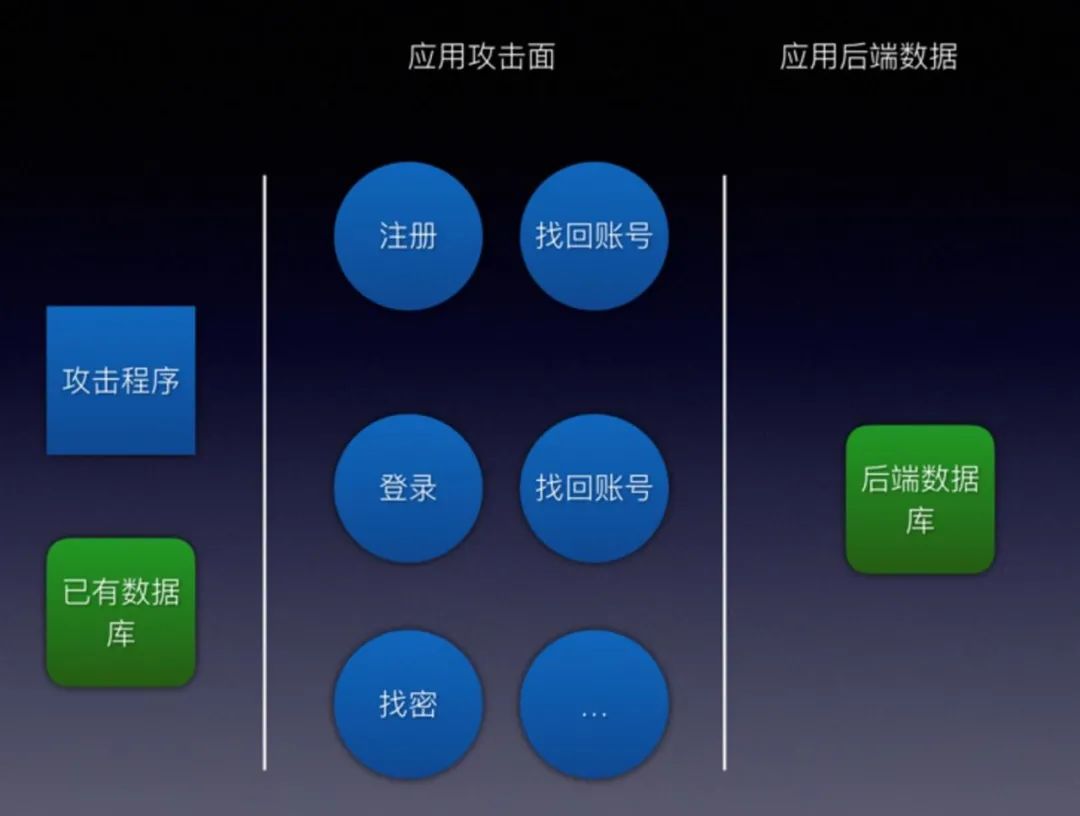

撞库

Web该应用程序没有验证用户登录功能的验证码。黑客可以使用工具和社会工作库来猜测网站的用户名和密码。

固定会话

Web固定应用cookie会话,导致cookie劫持。

IP黑名单

某一被确认为恶意ip,被waf拉黑后,所有请求都将被拦截

动态IP黑名单

某一ip更多的攻击请求将被发送waf自动屏蔽一段时间,在此期间拦截所有请求。

以上是常见的Web攻击类型有28种!俗话说,要想成为世界上最坚固的盾牌,首先要了解世界上最好的矛。