最近,研究人员披露了一个安全漏洞,攻击者利用这些漏洞,可以访问10万多条联合国环境规划署(UNEP)个人员工记录。

数据泄漏源于公开Git攻击者可以复制目录和凭证Git存储和收集大量与10万多名员工相关的个人身份信息(PII)。

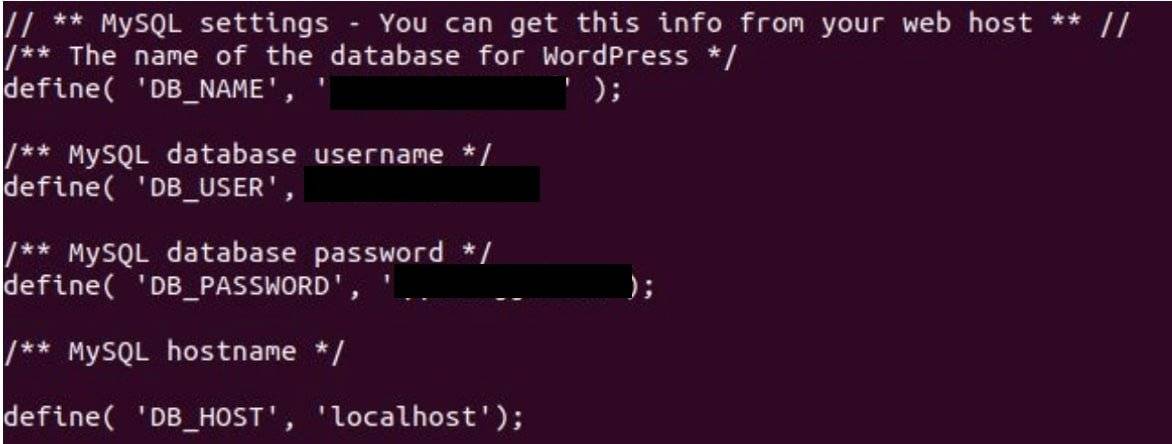

Git目录公开了WordPress DB和Git凭据

道德黑客和安全研究小组Sakura Samurai最近发现了他们的漏洞,使他们能够访问10万多个联合国环境规划署(UNEP)员工私人数据。

与BleepingComputer共享的文件和截图提供了安全漏洞的性质及其泄漏的所有细节。

Sakura Samurai杰克逊,研究人员·亨利,尼克·萨勒,约翰·杰克逊和奥布里·科特尔接触过联合国“脆弱性披露计划”和“名人堂的信息安全”之后,我们开始寻找任何影响联合国系统的安全漏洞。

然后他们在与联合国环境规划署(UNEP)联合国国际劳工组织(ILO)在相关域名上发现了泄漏Git目录(. Git)和Git证书文件(. Git -credentials)。

研究人员可以转储这些Git并使用文件的内容git-dumper从* .ilo.org和* .unep.org复制整个存储库。

.git目录的内容包含敏感文件,例如WordPress配置文件(wp-config.php),这些文件公开了管理员的数据库凭证。

在联合国网域公开.git目录中找到WordPress配置文件

同样,作为数据泄漏的一部分,也有所不同PHP该文件包含与环境署和联合国劳工组织其他在线系统相关的明文数据库凭证。

另外,可以公开访问.git-credentials文件允许研究人员使用环境署的源代码库。

随时可能窃取10万多名员工的数据

利用这些证据,研究人员可以从多个联合国系统中窃取10多万员工的私人信息。

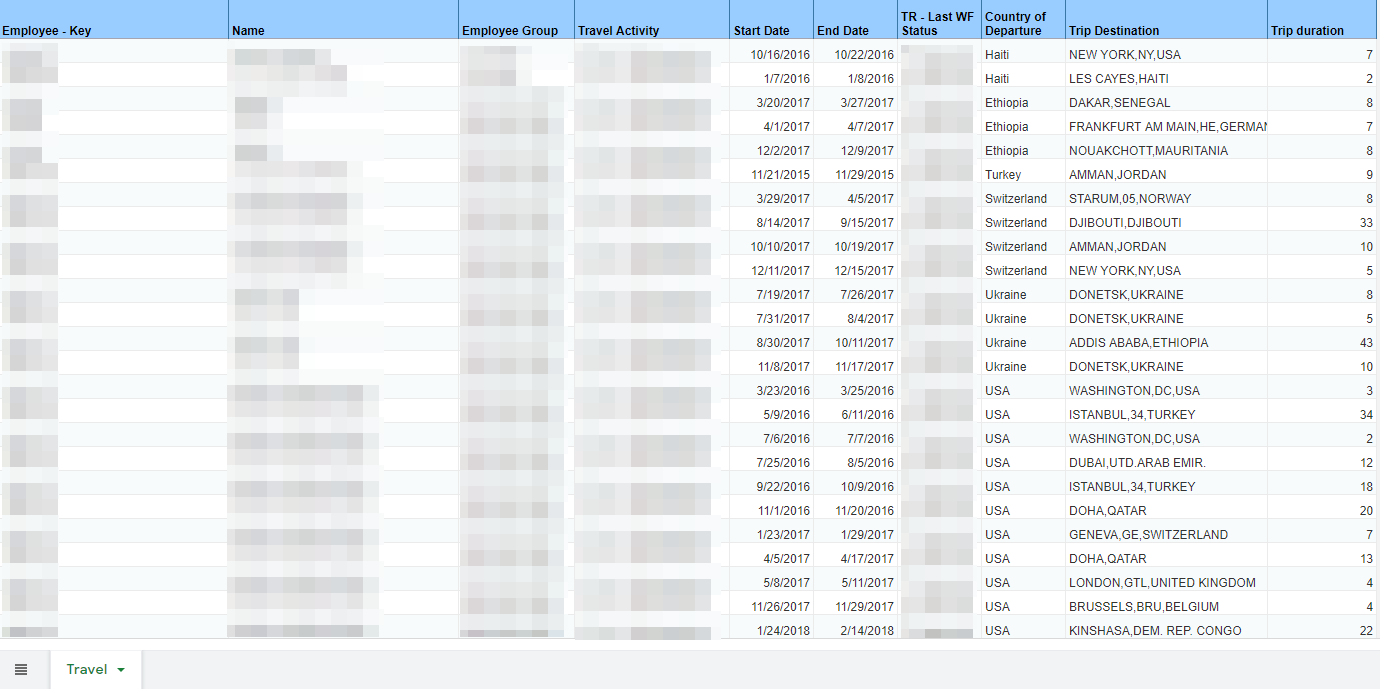

该小组获得的数据集公开了联合国工作人员的旅行历史,包括员工ID,姓名、员工组、旅行理由、开始和结束日期、批准状态、目的地和停留时间。

联合国员工旅行记录(超过10万条记录)由研究人员提供

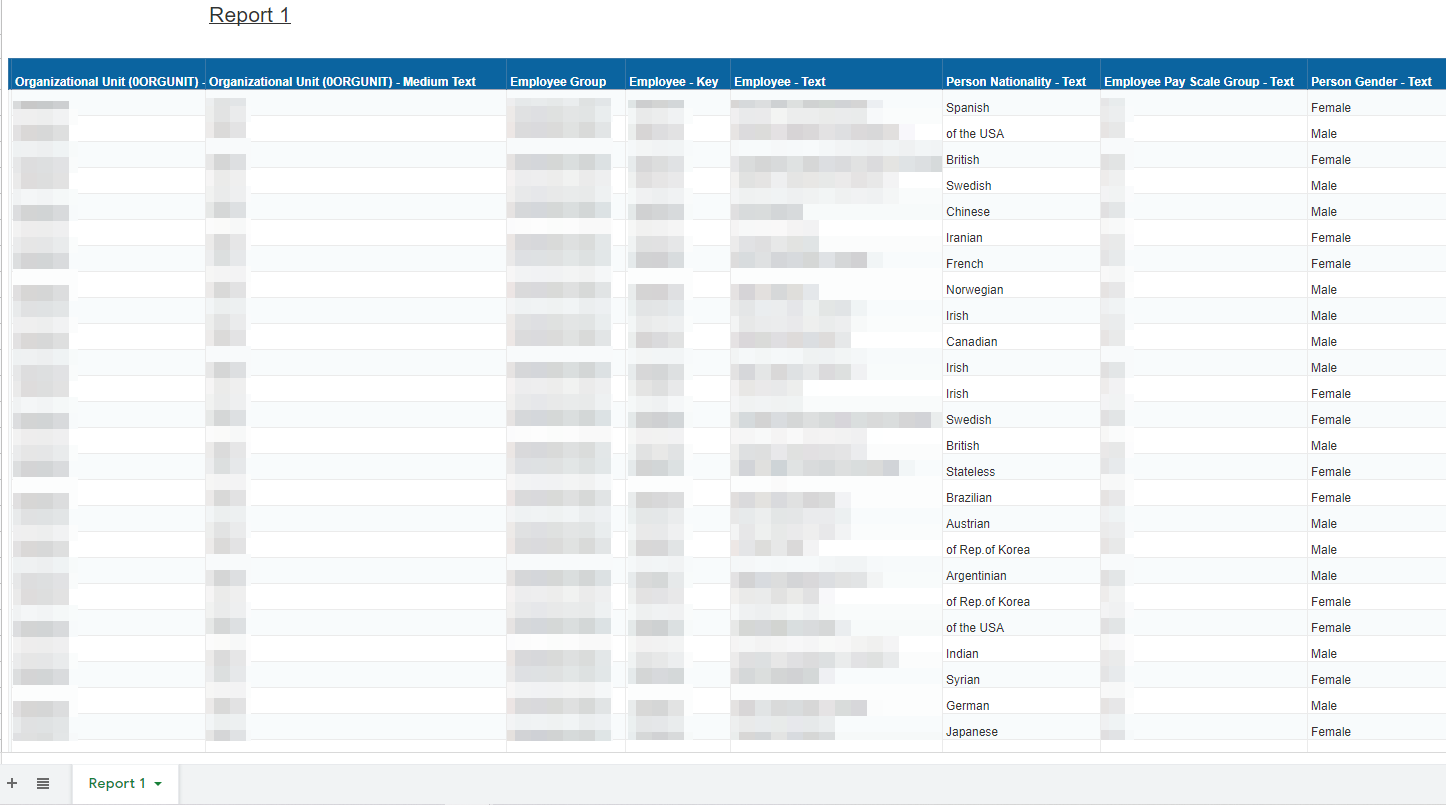

同样,研究人员在分析过程中访问的其他联合国数据库也披露了数千名员工的人力资源人口统计数据(国籍、性别、水平)、项目资金来源记录、广泛的员工记录和就业评估报告。

编辑了7000多名联合国员工的人力资源统计数据

Sakura Samurai表示:

攻击者可能已经访问过这些数据

研究人员与BleepingComputer他们最初于2021年1月4日私下向联合国报告了一系列电子邮件。

联合国信息与通信技术办公室(OICT)他们最初承认了自己的报告,但后来回答说:

最后,根据这些研究人员的反馈,环境部企业解决方案主管立即采取措施修复漏洞,并正在评估漏洞的影响。

众所周知,联合国多年来一直试图修复其许多信息技术系统,世界各地的许多情报机构很可能对入侵联合国系统感兴趣。

在2019年7月发起的明确网络攻击活动中,黑客组织入侵日内瓦和维也纳联合国办事处IT系统。事件发生后,联合国没有立即披露攻击,甚至没有向员工披露事件的性质和范围。直到2020年,联合国IT该部门的高级官员证实,他们遭受了非常复杂的网络攻击,预计已经存在400GB数据泄露。

本文翻译自:

https://www.bleepingcomputer.com/news/security/united-nations-data-breach-exposed-over-100k-unep-staff-records/